Desarticulada en Madrid la rama económica de la red cibercriminal del 'virus de la Policía'

- Ha detenido a dos jóvenes ucranianos con 55.000 euros en efectivo

- Blanqueaban hasta 10.000 euros diarios procedentes de ciberdelitos

- El virus infectó a más de 20.000 servidores de 80 países, 1.500 en España

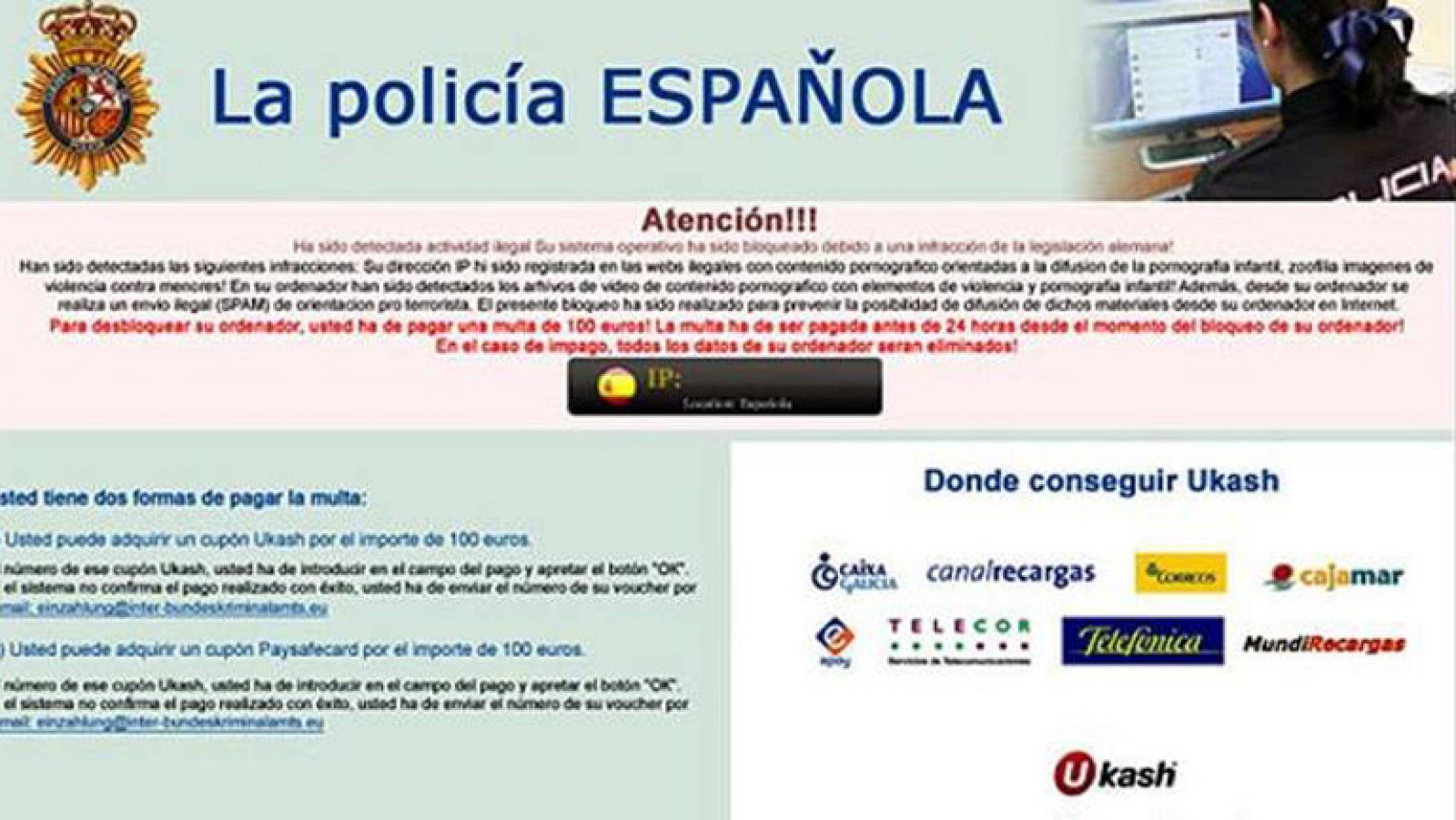

La Policía ha detenido en Madrid a dos expertos informáticos ucranianos responsables de la rama económica de la red red criminal del conocido como 'virus de la Policía'. El virus, que infectó a millones de ordenadores les permitía blanquear hasta 10.000 euros diarios empleando como señuelo a la Policía.

La operación 'Ransonware', de la que han informado los responsables policiales de la Brigada de Investigaciones Tecnológicas (BIT), es la segunda fase de una operación iniciada el pasado año y que concluyó con la detención en Dubai del cerebro del virus, un joven ruso, así como el arresto de diez personas en la Costa del Sol en febrero, informa Efe.

Según ha explicado el comisario de la BIT, Miguel Manzanas, los dos jóvenes arrestados tienen conocimientos elevados en transacciones económicas en el mundo virtual y también de derecho, gracias a los cuales habían ideado un método de blanqueo de dinero a través de Internet.

Venta de IP a cibercriminales

Asimismo, 'Ransonware' ha destapado un entramado de venta de direcciones IP -la 'dirección' con la que se conecta cada ordenador a Internet- a cibercriminales procedentes de servidores de empresas reales para luego extorsionar a sus propietarios. El virus infectó a unos 21.376 servidores ubicados en 80 países, de los cuales 1.525 estaban en España.

Los cibercriminales compradores compraban el acceso a los ordenadores a través de los servidores por unos 10 dólares. Una vez comprado este servidor, ha detallado el inspector jefe, los cibercriminales conocen toda la información de la empresa que pueden encriptar para después chantajear a sus dueños.

Tanto el dinero recaudado a través de este portal como el obtenido por el timo del virus -infectaban el ordenador de un particular a quien exigía en nombre de la Policía el pago de 1.200 euros para desbloquearlo- era blanqueado con métodos virtuales.

La Policía ha explicado que movían el dinero electrónico (bitcoin, linden dolars, webmoney o perfect money) través de diversas plataformas y portales de intercambio de divisas electrónica, conocidos como excharges hasta que finalmente cambiaban el dinero virtual por real.

El entramado económico pudo blanquear de este modo 600.000 euros, mientras que en el domicilio de los detenidos se localizaron 55.000 euros entre billetes de euro y distintas divisas virtuales.

Alertas personalizadas a los afectados

Los miles de usuarios de Internet afectados por la red criminal deberán ser alertados personalmente, según ha ordenado en un auto el juez de la Audiencia Nacional, Javier Gómez Bermúdez, quien ha cedido al Instituto Nacional de Tecnologías de la Comunicación (Inteco) la lista de los servidores españoles cuyo acceso se vendió a través de la página web 'makost.net'.

Esta página funcionaba como una especie de tienda online para cibercriminales en la que adquirían, pagando entre 3 y 10 dólares, la dirección IP, usuario y contraseña para el acceso a los servidores.

Los servidores ofrecían a su vez el acceso a internet a miles de usuarios, a los que ahora tendrán que avisar mediante una carta en la que se dirá: "Se ha descubierto que su dirección IP está siendo ofrecida y/o utilizada sin su conocimiento ni consentimiento en, al menos, un foro de cibercriminales para que, mediante un acceso remoto, pueda ser usada con fines delictivos".

En la comunicación también invita a la víctima a ponerse en contacto con el Inteco para recibir información y consejos sobre medidas de seguridad a adoptar tras el ciberataque.

El juez autoriza asimismo a la Policía a que, a través de Interpol, Europol y cualquier otro medio, ceda los datos de las víctimas extranjeras obtenidos de "makost.net" a sus respectivos países. Para Bermúdez es necesario informar "urgentemente" los afectados, "ya que es vital para su seguridad impidiendo futuros accesos no autorizados en sus servidores y redes corporativas".

De esta manera, indica, los servidores afectados deberán enviar una carta a sus clientes en los 15 días siguientes a que reciban del juzgado la notificación de que han sido víctimas de la trama.

La venta fraudulenta de estas IP está vinculada a una la red criminal del conocido como "virus de la Policía" o "Ransomware", cuya trama económica se ha dado por desarticulada después de la detención de dos expertos informáticos ucranianos que, según la Policía Nacional, vendían el acceso a los servidores de las miles de empresas afectadas.